从零构建企业级Webshell语义分析检测系统:架构设计与实战开发

摘要:本文将深入讲解如何从零构建一个基于语义分析的Webshell检测系统。我们将涵盖系统架构设计、核心检测算法、多语言代码解析、实时监控机制以及现代化Web管理界面开发等关键技术点。通过本文,你将掌握企业级安全检测系统的设计思路和实现方法。

一、项目概述与背景

1.1 Webshell威胁现状

Webshell是攻击者植入Web服务器的恶意脚本,它允许攻击者通过HTTP请求执行任意命令、窃取数据或进一步渗透内网。传统的Webshell检测方法主要依赖特征码匹配,但现代Webshell大量使用编码混淆、动态执行等技术,使得传统方法难以应对。

传统检测方法的局限性:

- 特征码容易被绕过(Base64编码、字符串拼接等)

- 无法识别零日Webshell

- 误报率高,影响正常业务

- 缺乏语义层面的分析能力

1.2 语义分析检测的优势

语义分析检测通过理解代码的实际行为而非仅仅匹配字符串,能够有效识别混淆和变种的Webshell。其核心优势包括:

- 抗混淆能力强:理解代码执行逻辑,不受编码影响

- 零日检测能力:基于行为模式识别未知威胁

- 低误报率:结合上下文分析,减少误判

- 可追溯性强:提供详细的威胁指标和证据

1.3 系统功能特性

本项目实现了一个完整的Webshell检测系统,主要功能包括:

功能模块描述技术亮点文件扫描支持单文件和批量目录扫描异步处理、进度实时反馈实时监控文件系统变更实时监控Watchdog库、事件驱动语义分析基于AST的代码行为分析多语言支持、特征提取威胁检测多层次检测模型规则引擎+机器学习告警管理分级告警、状态追踪实时通知、历史查询报告生成多格式报告导出PDF、HTML、JSONWeb管理现代化管理界面Vue3 + Element Plus

二、系统架构设计

2.1 整体架构

系统采用前后端分离架构,后端基于Python FastAPI提供高性能API服务,前端使用Vue3构建现代化管理界面。

┌─────────────────────────────────────────────────────────────────┐

│ 前端层 (Vue3) │

│ ┌──────────┐ ┌──────────┐ ┌──────────┐ ┌──────────┐ │

│ │ Dashboard│ │ Scan │ │ Monitor │ │ Alerts │ │

│ └──────────┘ └──────────┘ └──────────┘ └──────────┘ │

└─────────────────────────────────────────────────────────────────┘

│

│ HTTP/WebSocket

▼

┌─────────────────────────────────────────────────────────────────┐

│ API网关层 (FastAPI) │

│ ┌──────────┐ ┌──────────┐ ┌──────────┐ ┌──────────┐ │

│ │ /api/scan│ │/api/monitor│ │/api/alert│ │/api/report│ │

│ └──────────┘ └──────────┘ └──────────┘ └──────────┘ │

└─────────────────────────────────────────────────────────────────┘

│

│

┌─────────────────────┼─────────────────────┐

│ │ │

▼ ▼ ▼

┌──────────────┐ ┌──────────────┐ ┌──────────────┐

│ 扫描引擎 │ │ 监控引擎 │ │ 告警引擎 │

│ ┌──────────┐│ │ ┌──────────┐│ │ ┌──────────┐│

│ │FileScanner│ │ │ FileWatcher│ │ │AlertManager│

│ │DirScanner│ │ │ Observer │ │ │ Notifier │

│ └──────────┘│ │ └──────────┘│ │ └──────────┘│

└──────────────┘ └──────────────┘ └──────────────┘

│ │ │

▼ ▼ ▼

┌──────────────────────────────────────────────────────────────┐

│ 核心分析引擎 │

│ ┌──────────────┐ ┌──────────────┐ ┌──────────────┐ │

│ │FeatureExtractor│ │ Detector │ │ Code Parser │ │

│ │ 特征提取器 │ │ 检测器 │ │ 代码解析器 │ │

│ └──────────────┘ └──────────────┘ └──────────────┘ │

└──────────────────────────────────────────────────────────────┘

│

▼

┌──────────────────────────────────────────────────────────────┐

│ 数据存储层 │

│ ┌──────────────┐ ┌──────────────┐ ┌──────────────┐ │

│ │ SQLite │ │ JSON文件 │ │ 日志文件 │ │

│ │ (主数据库) │ │ (特征库) │ │ │ │

│ └──────────────┘ └──────────────┘ └──────────────┘ │

└──────────────────────────────────────────────────────────────┘

2.2 后端技术栈

技术组件用途版本FastAPIWeb框架0.100.0+SQLAlchemyORM框架2.0.0+Pydantic数据验证2.0.0+Watchdog文件监控3.0.0+scikit-learn机器学习1.2.0+numpy数值计算1.24.0+

2.3 前端技术栈

技术组件用途版本Vue 3前端框架3.3.0+Element PlusUI组件库2.3.0+Vue Router路由管理4.2.0+Pinia状态管理2.1.0+AxiosHTTP客户端1.4.0+Vite构建工具4.4.0+

三、核心检测引擎实现

3.1 特征提取器设计

特征提取是整个检测系统的核心,需要从代码中提取能够表征Webshell行为的语义特征。

class FeatureExtractor:

"""代码特征提取器 - 基于语义分析"""

# PHP危险函数库

PHP_DANGEROUS_FUNCTIONS = [

'eval', 'assert', 'system', 'exec', 'shell_exec', 'passthru',

'popen', 'proc_open', 'pcntl_exec', 'create_function',

'call_user_func', 'call_user_func_array', 'array_map',

'preg_replace', 'preg_replace_callback', 'preg_filter',

'include', 'include_once', 'require', 'require_once',

'file_get_contents', 'file_put_contents', 'fopen', 'fwrite',

'unlink', 'rmdir', 'mkdir', 'copy', 'move_uploaded_file',

'fsockopen', 'socket_create', 'curl_exec', 'curl_multi_exec',

'mysql_query', 'mysqli_query', 'pdo_query', 'pg_query'

]

特征分类体系:

- 危险函数特征:识别eval、system、exec等高危函数调用

- 文件操作特征:检测文件读写、上传、删除等敏感操作

- 网络操作特征:识别socket、curl等网络通信行为

- 代码混淆特征:检测Base64、gzinflate等编码混淆手段

- 用户输入特征:分析$_GET、$_POST等用户输入是否被危险函数使用

- 统计特征:信息熵、字符串比例、注释比例等

3.2 混淆检测算法

现代Webshell大量使用混淆技术逃避检测,我们需要设计专门的混淆检测算法:

def _calculate_obfuscation(self, content: str) -> float:

"""计算混淆程度分数 (0-1)"""

score = 0.0

# 长字符串检测(可能是编码后的payload)

long_strings = re.findall(r'["\'][A-Za-z0-9+/]{100,}["\']', content)

if long_strings:

score += min(0.3, len(long_strings) * 0.1)

# 变量函数调用(动态函数调用)

if re.search(r'\$[a-zA-Z_][a-zA-Z0-9_]*\s*\(', content):

score += 0.2

# 字符串拼接频率

if content.count('.') > len(content) / 100:

score += 0.1

# 十六进制/八进制编码

if re.search(r'\\x[0-9a-fA-F]{2}', content) or re.search(r'\\[0-7]{3}', content):

score += 0.15

# 多层编码特征

if 'base64_decode' in content.lower() and ('gzinflate' in content.lower() or 'str_rot13' in content.lower()):

score += 0.25

return min(1.0, score)

3.3 检测器核心算法

检测器采用多层次的检测策略,结合特征权重评分和规则引擎:

class WebshellDetector:

def __init__(self, model_path: Optional[str] = None):

self.feature_weights = {

# 高危特征 - 权重较高

'has_eval': 0.45, # eval/assert 动态执行

'has_shell_exec': 0.50, # 系统命令执行

'has_dynamic_execution': 0.40, # 动态代码执行

# 中危特征

'dangerous_function_count': 0.35,

'user_input_tainted': 0.30,

'has_file_operation': 0.25,

'has_file_upload': 0.30,

# 编码/混淆特征

'obfuscation_score': 0.25,

'has_base64': 0.20,

'encoding_layers': 0.25,

}

self.threshold_malicious = 0.60

self.threshold_suspicious = 0.35

检测规则引擎:

def _apply_detection_rules(self, features: Dict[str, Any]) -> float:

"""应用检测规则 - 基于语义分析的规则"""

score = 0.0

# 规则1: eval + 用户输入 = 高危

if features.get('has_eval') and features.get('user_input_tainted'):

score = max(score, 0.90)

# 规则2: system/exec + 用户输入 = 高危

if features.get('has_shell_exec') and features.get('user_input_tainted'):

score = max(score, 0.95)

# 规则3: 文件操作 + 用户输入 = 中危

if features.get('has_file_operation') and features.get('user_input_tainted'):

score = max(score, 0.70)

# 规则4: 多个危险函数 + 用户输入 = 高危

dangerous_count = features.get('dangerous_function_count', 0)

if isinstance(dangerous_count, (int, float)) and dangerous_count >= 2:

if features.get('user_input_tainted'):

score = max(score, 0.85)

# 规则5: 高混淆 + 动态执行 = 高危

obfuscation = features.get('obfuscation_score', 0)

if isinstance(obfuscation, (int, float)) and obfuscation > 0.5:

if features.get('has_dynamic_execution') or features.get('has_eval'):

score = max(score, 0.88)

return score

3.4 Webshell类型识别

系统能够识别多种Webshell类型,便于后续的处理和分析:

def _determine_webshell_type(self, features: Dict[str, Any]) -> str:

"""确定Webshell类型"""

has_eval = features.get('has_eval', False)

has_shell = features.get('has_shell_exec', False)

has_file = features.get('has_file_operation', False)

has_upload = features.get('has_file_upload', False)

has_network = features.get('has_network_operation', False)

user_input = features.get('user_input_tainted', False)

obfuscation = features.get('obfuscation_score', 0)

# 优先级排序

if has_shell and user_input:

return 'command_execution_webshell'

elif has_eval and user_input:

return 'eval_webshell'

elif has_upload:

return 'file_upload_webshell'

elif has_file and user_input:

return 'file_manager_webshell'

elif has_network and has_shell:

return 'reverse_shell'

elif has_network:

return 'network_webshell'

elif isinstance(obfuscation, (int, float)) and obfuscation > 0.5:

return 'obfuscated_webshell'

else:

return 'generic_webshell'

四、文件扫描与监控模块

4.1 文件扫描器实现

文件扫描器支持单文件扫描和批量目录扫描,采用异步处理提高性能:

@dataclass

class ScanResult:

"""扫描结果数据类"""

file_info: FileInfo

is_webshell: bool

confidence: float

webshell_type: Optional[str] = None

indicators: List[str] = field(default_factory=list)

details: Dict[str, Any] = field(default_factory=dict)

scan_time: datetime = field(default_factory=datetime.now)

class FileScanner:

"""文件扫描器"""

SUPPORTED_EXTENSIONS = {'php', 'asp', 'aspx', 'jsp', 'jspx'}

MAX_FILE_SIZE = 10 * 1024 * 1024 # 10MB

async def scan_file(self, file_path: str) -> Optional[ScanResult]:

"""扫描单个文件"""

try:

# 检查文件有效性

if not self._is_valid_file(file_path):

return None

# 获取文件信息

file_info = self._get_file_info(file_path)

# 读取文件内容

content = await self._read_file(file_path)

if content is None:

return None

# 提取特征

features = self.feature_extractor.extract_features(file_path, content)

# 执行检测

detection_output = self.detector.detect(features)

# 构建结果

is_webshell = detection_output.result in [DetectionResult.MALICIOUS, DetectionResult.SUSPICIOUS]

return ScanResult(

file_info=file_info,

is_webshell=is_webshell,

confidence=detection_output.confidence,

webshell_type=detection_output.webshell_type,

indicators=detection_output.indicators,

details={

'features': features,

'detection_result': detection_output.result.value,

}

)

4.2 目录扫描器

目录扫描器支持递归扫描和进度反馈:

class DirectoryScanner:

"""目录扫描器"""

async def scan_directory(

self,

path: str,

recursive: bool = True,

file_types: List[str] = None,

progress_callback: Callable = None,

result_callback: Callable = None

) -> List[ScanResult]:

"""扫描目录"""

results = []

files_to_scan = []

# 收集文件

for root, dirs, files in os.walk(path):

for file in files:

ext = Path(file).suffix.lower().lstrip('.')

if file_types and ext not in file_types:

continue

if ext in FileScanner.SUPPORTED_EXTENSIONS:

files_to_scan.append(os.path.join(root, file))

if not recursive:

break

# 扫描文件

total = len(files_to_scan)

for i, file_path in enumerate(files_to_scan):

result = await self.file_scanner.scan_file(file_path)

if result:

results.append(result)

if result_callback:

result_callback(result)

if progress_callback:

progress_callback(i + 1, total)

return results

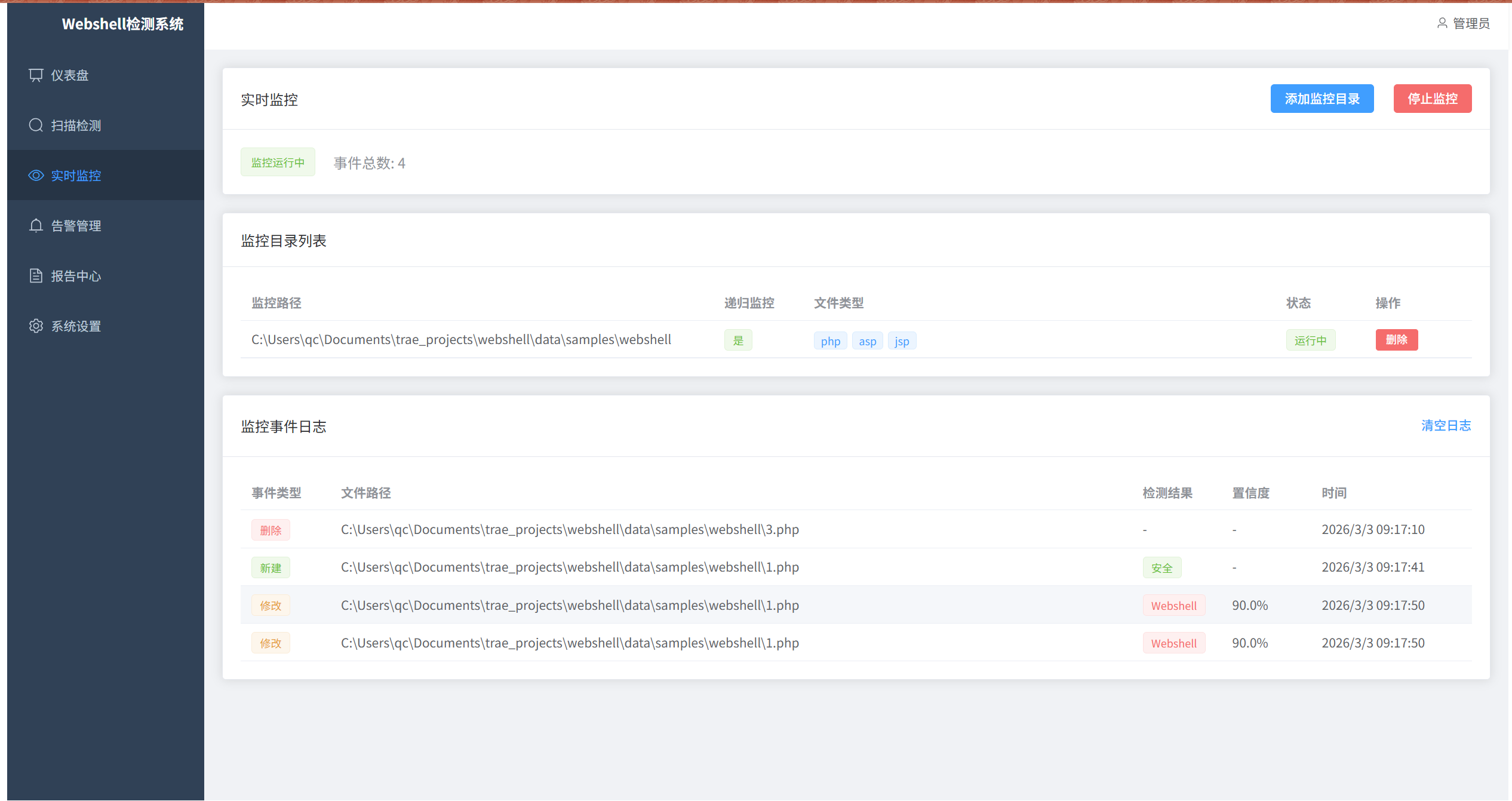

4.3 实时文件监控

基于watchdog库实现文件系统实时监控:

class FileWatcher(FileSystemEventHandler):

"""文件监控器 - 基于watchdog"""

def __init__(self, file_scanner: Optional[FileScanner] = None):

super().__init__()

self.file_scanner = file_scanner or FileScanner()

self.observer = Observer()

self.watch_targets: Dict[str, WatchTarget] = {}

self.change_callback: Optional[Callable] = None

self.alert_callback: Optional[Callable] = None

def on_created(self, event: FileSystemEvent):

if event.is_directory:

return

self._handle_event('created', event.src_path)

def on_modified(self, event: FileSystemEvent):

if event.is_directory:

return

self._handle_event('modified', event.src_path)

def _handle_event(self, event_type: str, file_path: str):

extension = Path(file_path).suffix.lower().lstrip('.')

if extension not in FileScanner.SUPPORTED_EXTENSIONS:

return

change_event = FileChangeEvent(

event_type=event_type,

file_path=file_path,

timestamp=datetime.now()

)

if event_type in ('created', 'modified'):

# 立即执行扫描

self._scan_sync(change_event, file_path)

if self.change_callback:

self.change_callback(change_event)

五、API接口设计

5.1 扫描API

@router.post("/start", response_model=ScanResponse)

async def start_scan(request: ScanRequest, background_tasks: BackgroundTasks):

"""启动目录扫描任务"""

if not os.path.exists(request.path):

raise HTTPException(status_code=400, detail="指定的路径不存在")

scan_id = f"scan_{uuid.uuid4().hex[:8]}"

scan_tasks[scan_id] = {

'scan_id': scan_id,

'path': request.path,

'status': 'pending',

'total_files': 0,

'scanned_files': 0,

'webshells_found': 0,

'started_at': datetime.now(),

'completed_at': None

}

# 后台执行扫描

background_tasks.add_task(

run_directory_scan,

scan_id,

request.path,

request.recursive,

request.file_types

)

return ScanResponse(

scan_id=scan_id,

status='pending',

total_files=0,

scanned_files=0,

webshells_found=0,

results=[]

)

@router.post("/upload", response_model=ScanResultModel)

async def upload_scan(file: UploadFile = File(...)):

"""上传文件扫描"""

content = await file.read()

# 保存临时文件

temp_path = os.path.join(os.getcwd(), "temp_upload_" + file.filename)

try:

with open(temp_path, 'wb') as f:

f.write(content)

result = await file_scanner.scan_file(temp_path)

# 如果检测到Webshell,创建告警

if result.is_webshell:

alert_manager.create_alert(

title="上传文件检测到Webshell",

message=f"用户上传的文件被识别为Webshell: {file.filename}",

severity=AlertSeverity.CRITICAL if result.confidence > 0.8 else AlertSeverity.HIGH,

file_path=file.filename,

confidence=result.confidence,

webshell_type=result.webshell_type

)

return ScanResultModel(...)

finally:

if os.path.exists(temp_path):

os.remove(temp_path)

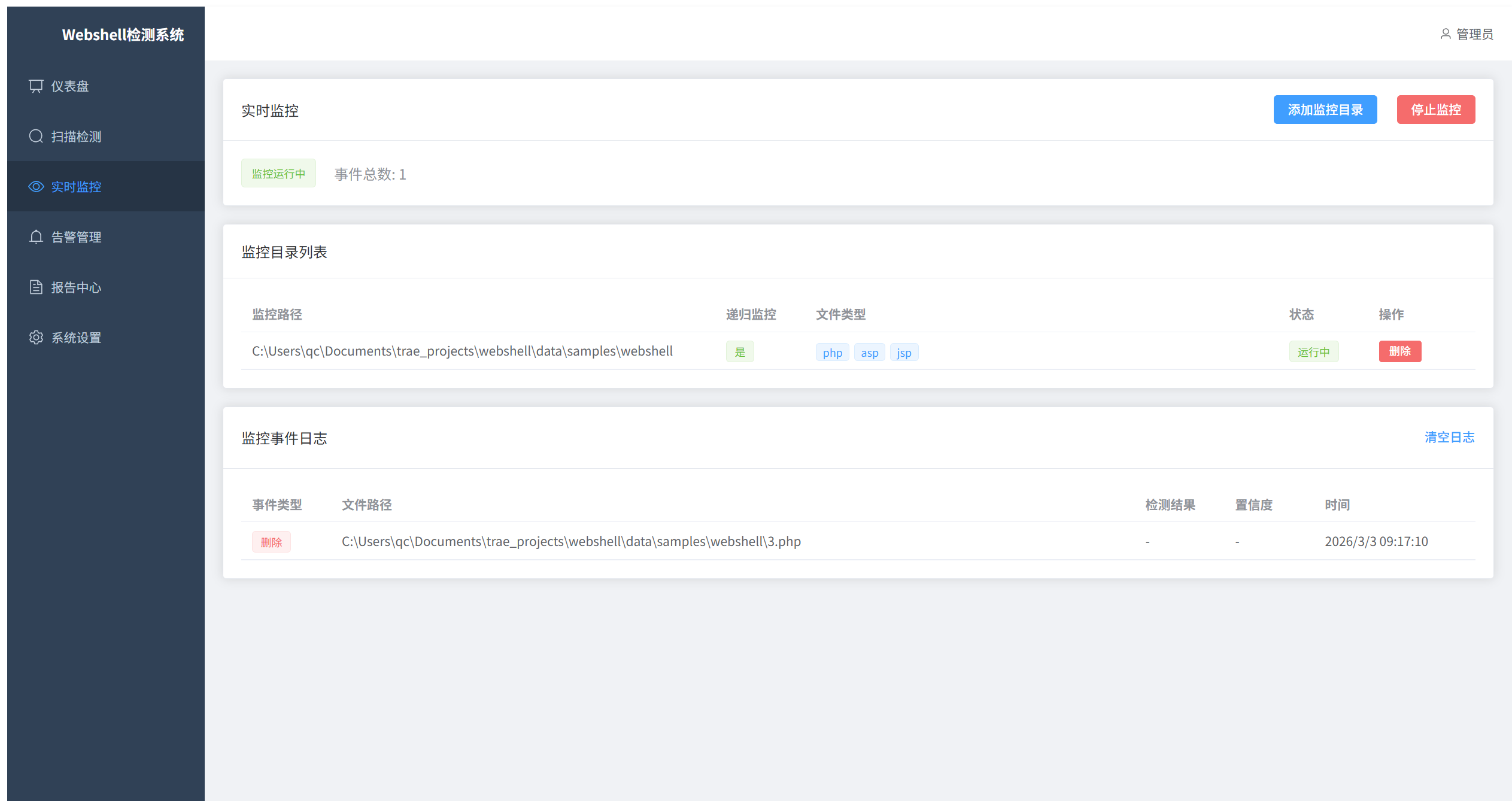

5.2 监控API

@router.post("/start")

async def start_monitoring(request: MonitorRequest):

"""启动文件监控"""

target = WatchTarget(

path=request.path,

recursive=request.recursive,

extensions=request.extensions

)

if file_watcher.add_watch(target):

file_watcher.start()

return {"status": "success", "message": f"已开始监控: {request.path}"}

else:

raise HTTPException(status_code=400, detail="添加监控目标失败")

@router.post("/stop")

async def stop_monitoring():

"""停止文件监控"""

file_watcher.stop()

return {"status": "success", "message": "监控已停止"}

@router.get("/events")

async def get_monitor_events(limit: int = 100):

"""获取监控事件"""

events = file_watcher.get_event_history(limit)

return {

"events": [

{

"event_type": e.event_type,

"file_path": e.file_path,

"timestamp": e.timestamp,

"is_webshell": e.is_webshell,

"confidence": e.confidence

}

for e in events

]

}

六、前端界面开发

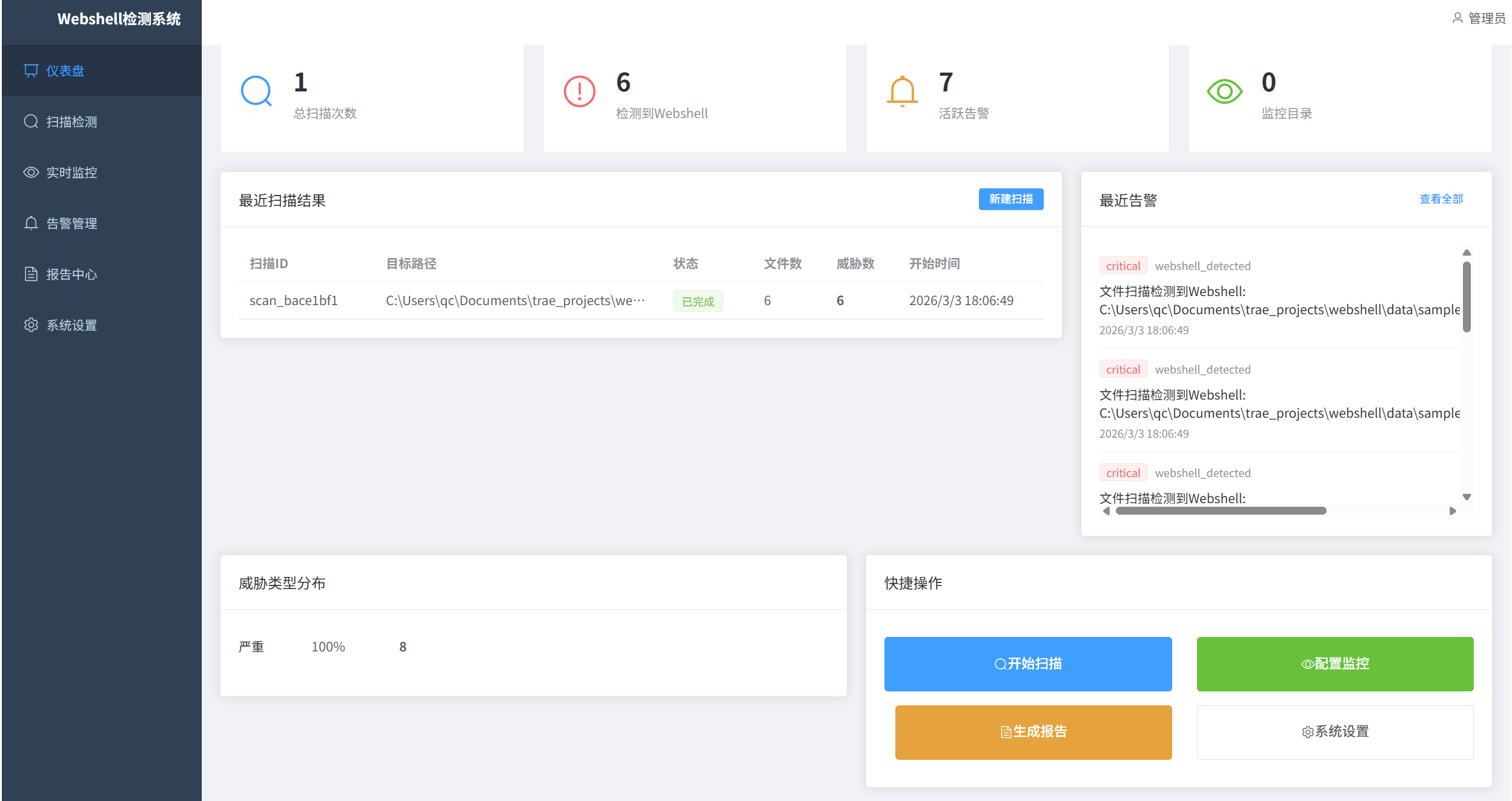

6.1 仪表盘设计

仪表盘是系统的核心界面,展示关键指标和最近活动:

<template>

<div class="dashboard">

<el-row :gutter="20">

<el-col :span="6">

<el-card class="stat-card" shadow="hover">

<div class="stat-content">

<el-icon class="stat-icon" :size="40"><Search />el-icon>

<div class="stat-info">

<div class="stat-value">{{ stats.totalScans }}div>

<div class="stat-label">总扫描次数div>

div>

div>

el-card>

el-col>

<el-col :span="6">

<el-card class="stat-card" shadow="hover">

<div class="stat-content">

<el-icon class="stat-icon danger" :size="40"><Warning />el-icon>

<div class="stat-info">

<div class="stat-value">{{ stats.webshellsFound }}div>

<div class="stat-label">检测到Webshelldiv>

div>

div>

el-card>

el-col>

<el-col :span="6">

<el-card class="stat-card" shadow="hover">

<div class="stat-content">

<el-icon class="stat-icon warning" :size="40"><Bell />el-icon>

<div class="stat-info">

<div class="stat-value">{{ stats.activeAlerts }}div>

<div class="stat-label">活跃告警div>

div>

div>

el-card>

el-col>

<el-col :span="6">

<el-card class="stat-card" shadow="hover">

<div class="stat-content">

<el-icon class="stat-icon success" :size="40"><View />el-icon>

<div class="stat-info">

<div class="stat-value">{{ stats.activeMonitors }}div>

<div class="stat-label">监控目录div>

div>

div>

el-card>

el-col>

el-row>

<el-row :gutter="20" style="margin-top: 20px;">

<el-col :span="16">

<el-card>

<template #header>

<div class="card-header">

<span>最近扫描结果span>

<el-button type="primary" size="small" @click="$router.push('/scan')">

新建扫描

el-button>

div>

template>

<el-table :data="recentScans" style="width: 100%">

<el-table-column prop="scan_id" label="扫描ID" width="150" />

<el-table-column prop="path" label="目标路径" show-overflow-tooltip />

<el-table-column prop="status" label="状态" width="100">

<template #default="{ row }">

<el-tag :type="getStatusType(row.status)">

{{ getStatusText(row.status) }}

el-tag>

template>

el-table-column>

<el-table-column prop="webshells_found" label="威胁数" width="80">

<template #default="{ row }">

<span :class="{ 'threat-count': row.webshells_found > 0 }">

{{ row.webshells_found }}

span>

template>

el-table-column>

el-table>

el-card>

el-col>

<el-col :span="8">

<el-card>

<template #header>

<div class="card-header">

<span>最近告警span>

<el-button type="text" size="small" @click="$router.push('/alerts')">

查看全部

el-button>

div>

template>

<div class="alert-list">

<div v-for="alert in recentAlerts" :key="alert.alert_id" class="alert-item">

<div class="alert-header">

<el-tag :type="getSeverityType(alert.severity)" size="small">

{{ alert.severity }}

el-tag>

<span class="alert-type">{{ alert.type }}span>

div>

<div class="alert-message">{{ alert.message }}div>

<div class="alert-time">{{ formatTime(alert.created_at) }}div>

div>

div>

el-card>

el-col>

el-row>

div>

template>

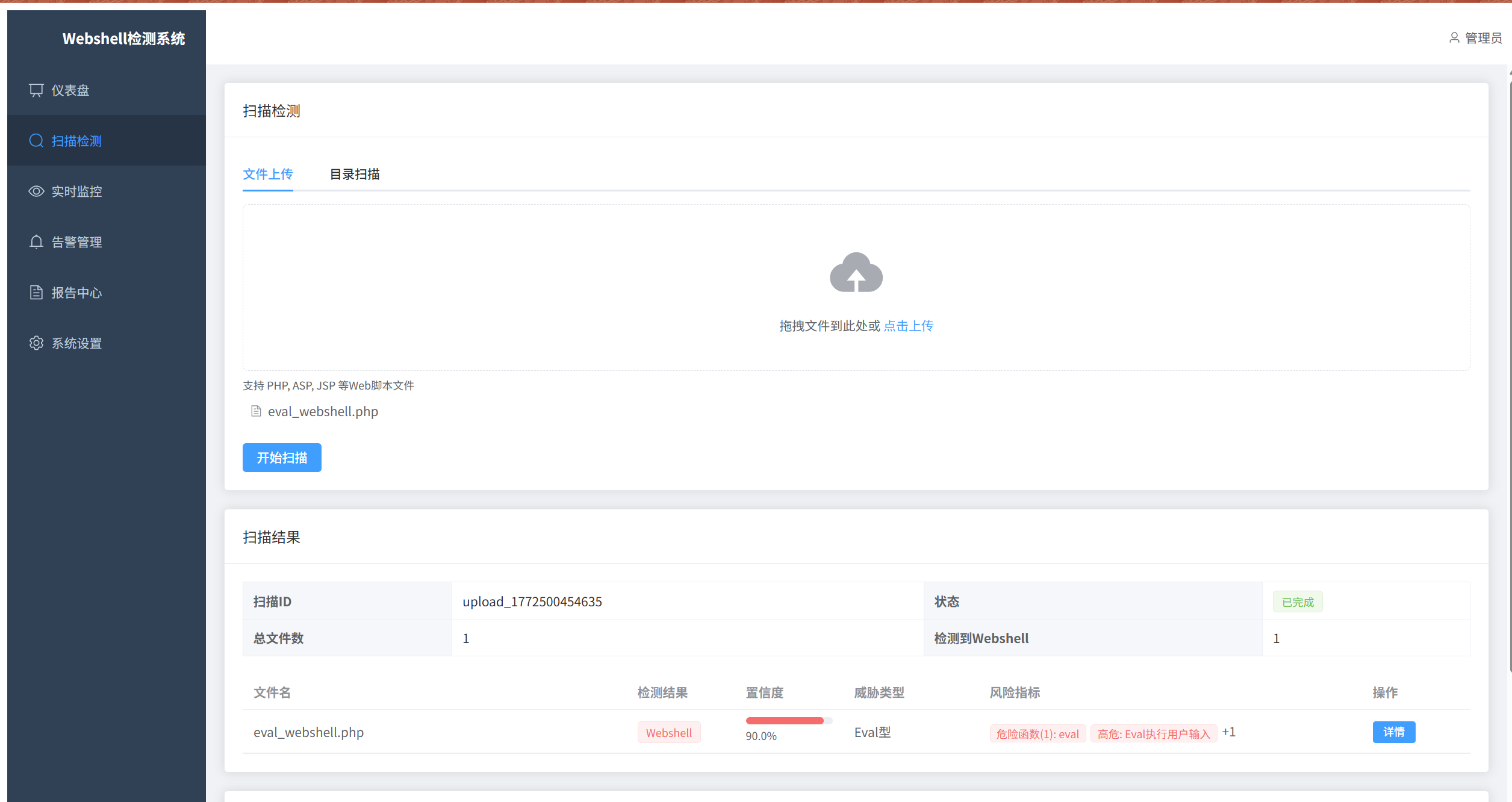

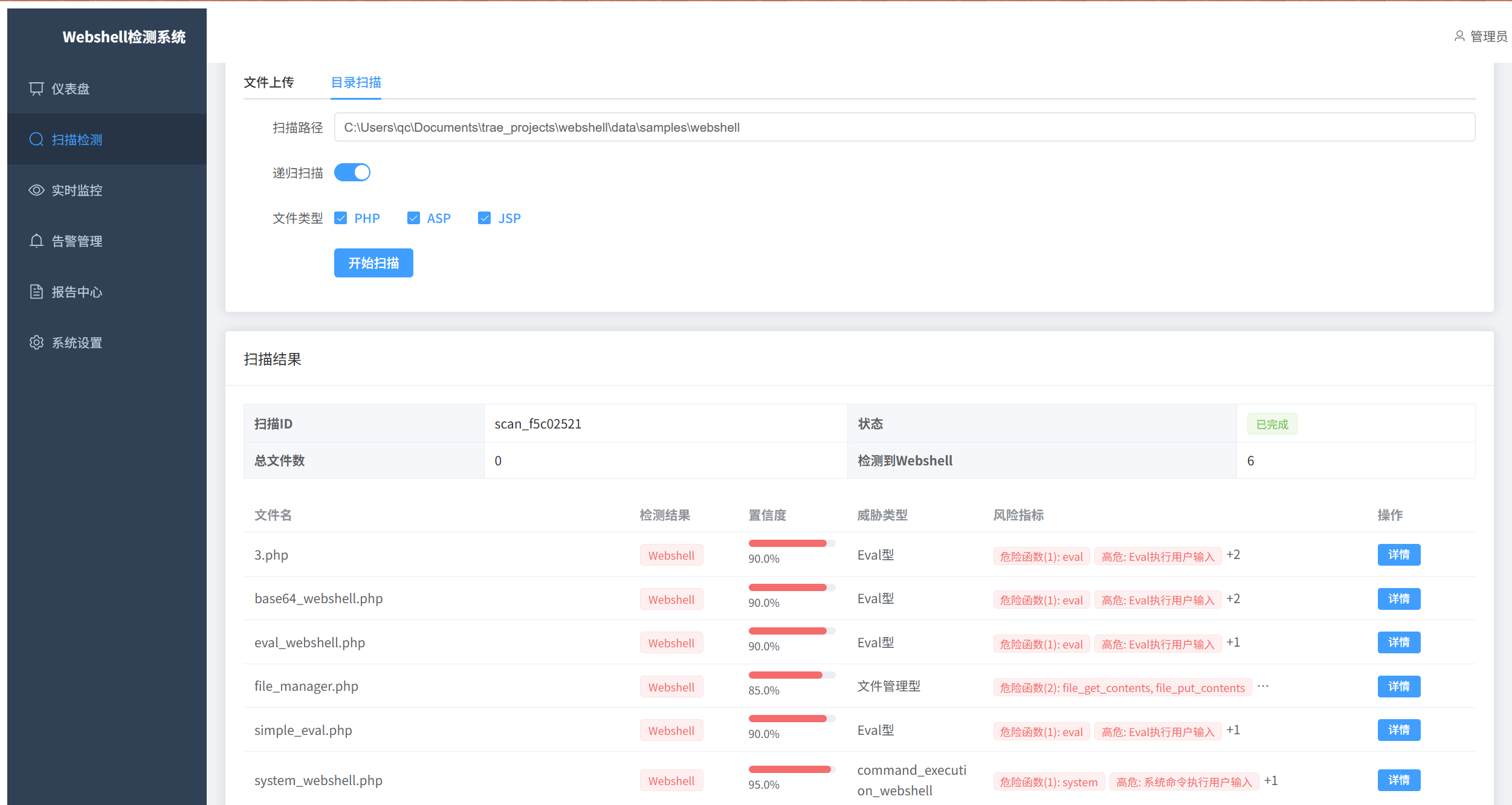

6.2 扫描页面设计

扫描页面支持文件上传和目录扫描两种模式:

<template>

<div class="scan-page">

<el-card>

<template #header>

<span>扫描检测span>

template>

<el-tabs v-model="activeTab">

<el-tab-pane label="文件上传" name="upload">

<el-upload

drag

:auto-upload="false"

:on-change="handleFileChange"

:limit="1"

>

<el-icon class="el-icon--upload"><UploadFilled />el-icon>

<div class="el-upload__text">

拖拽文件到此处或 <em>点击上传em>

div>

<template #tip>

<div class="el-upload__tip">

支持 PHP, ASP, JSP 等Web脚本文件

div>

template>

el-upload>

<el-button type="primary" @click="handleUploadScan" :loading="scanning">

开始扫描

el-button>

el-tab-pane>

<el-tab-pane label="目录扫描" name="directory">

<el-form :model="scanForm" label-width="100px">

<el-form-item label="扫描路径">

<el-input v-model="scanForm.path" placeholder="请输入要扫描的目录路径" />

el-form-item>

<el-form-item label="递归扫描">

<el-switch v-model="scanForm.recursive" />

el-form-item>

<el-form-item label="文件类型">

<el-checkbox-group v-model="scanForm.file_types">

<el-checkbox label="php">PHPel-checkbox>

<el-checkbox label="asp">ASPel-checkbox>

<el-checkbox label="jsp">JSPel-checkbox>

el-checkbox-group>

el-form-item>

<el-form-item>

<el-button type="primary" @click="handleDirectoryScan" :loading="scanning">

开始扫描

el-button>

el-form-item>

el-form>

el-tab-pane>

el-tabs>

el-card>

<el-card style="margin-top: 20px;" v-if="scanResult">

<template #header>

<div class="card-header">

<span>扫描结果span>

<el-button type="primary" size="small" @click="refreshScan"

v-if="scanResult.status === 'running'">

刷新状态

el-button>

div>

template>

<el-descriptions :column="2" border>

<el-descriptions-item label="扫描ID">{{ scanResult.scan_id }}el-descriptions-item>

<el-descriptions-item label="状态">

<el-tag :type="getStatusType(scanResult.status)">

{{ getStatusText(scanResult.status) }}

el-tag>

el-descriptions-item>

<el-descriptions-item label="总文件数">{{ scanResult.total_files }}el-descriptions-item>

<el-descriptions-item label="检测到Webshell">{{ scanResult.webshells_found }}el-descriptions-item>

el-descriptions>

<el-progress

v-if="scanResult.status === 'running'"

:percentage="calculateProgress()"

style="margin-top: 20px;"

striped

striped-flow

/>

<el-table :data="scanResult.results" style="margin-top: 20px;">

<el-table-column prop="file_name" label="文件名" show-overflow-tooltip />

<el-table-column prop="is_webshell" label="检测结果" width="120">

<template #default="{ row }">

<el-tag :type="row.is_webshell ? 'danger' : 'success'">

{{ row.is_webshell ? 'Webshell' : '安全' }}

el-tag>

template>

el-table-column>

<el-table-column prop="confidence" label="置信度" width="120">

<template #default="{ row }">

<el-progress

:percentage="Math.round(row.confidence * 100)"

:color="getConfidenceColor(row.confidence)"

:stroke-width="8"

:show-text="false"

/>

<span style="font-size: 12px;">{{ (row.confidence * 100).toFixed(1) }}%span>

template>

el-table-column>

<el-table-column prop="webshell_type" label="威胁类型" width="150" />

<el-table-column prop="indicators" label="风险指标" show-overflow-tooltip />

<el-table-column label="操作" width="120" fixed="right">

<template #default="{ row }">

<el-button type="primary" size="small" @click="viewDetail(row)">详情el-button>

template>

el-table-column>

el-table>

el-card>

div>

template>

七、特征库设计

7.1 特征库结构

特征库是检测系统的知识库,包含120+个精心定义的特征:

{

"version": "2.0.0",

"description": "Webshell语义特征库",

"metadata": {

"total_features": 120,

"categories": [

"dangerous_function",

"file_operation",

"network_operation",

"code_obfuscation",

"special_pattern",

"callback_function",

"encoding_conversion",

"variable_function"

],

"languages": ["php", "asp", "jsp"],

"severity_levels": ["critical", "high", "medium", "low"]

},

"features": [

{

"id": "DF-PHP-001",

"name": "eval函数调用",

"description": "eval函数可执行任意PHP代码,是Webshell最常用的危险函数",

"category": "dangerous_function",

"language": "php",

"severity": "critical",

"weight": 0.95,

"match_rules": {

"type": "function_name",

"patterns": ["eval"],

"case_sensitive": false

},

"examples": [

"eval($_POST['cmd']);",

"eval(base64_decode($_GET['code']));"

],

"mitigation": "禁用eval函数或使用白名单机制",

"tags": ["rce", "code_execution", "dangerous"]

}

]

}

7.2 特征分类详解

分类描述示例dangerous_function危险函数eval, system, exec, assertfile_operation文件操作fopen, file_put_contents, unlinknetwork_operation网络操作fsockopen, curl_execcode_obfuscation代码混淆base64_decode, gzinflatespecial_pattern特殊模式一句话木马、反向Shellcallback_function回调函数array_map, usortencoding_conversion编码转换chr, hex2binvariable_function变量函数$func()

八、部署与使用

8.1 环境准备

# 克隆项目

git clone https://github.com/yourusername/webshell-detection.git

cd webshell-detection

# 安装后端依赖

pip install -r requirements.txt

# 安装前端依赖

cd frontend

npm install

8.2 启动服务

# 方式1:使用启动脚本

python run.py --mode dev

# 方式2:分别启动

# 后端

cd backend

uvicorn api.main:app --host 0.0.0.0 --port 8000 --reload

# 前端

cd frontend

npm run dev

8.3 使用示例

单文件扫描:

curl -X POST "http://localhost:8000/api/scan/upload" \

-H "accept: application/json" \

-H "Content-Type: multipart/form-data" \

-F "file=@suspicious.php"

目录扫描:

curl -X POST "http://localhost:8000/api/scan/start" \

-H "Content-Type: application/json" \

-d '{

"path": "/var/www/html",

"recursive": true,

"file_types": ["php", "asp", "jsp"]

}'

九、性能优化与扩展

9.1 性能优化策略

- 异步处理:使用asyncio实现高并发扫描

- 缓存机制:特征提取结果缓存,避免重复计算

- 增量扫描:只扫描变更的文件

- 多进程支持:利用多核CPU并行处理

9.2 扩展方向

- 机器学习增强:训练深度学习模型提高检测准确率

- 沙箱分析:集成动态沙箱进行行为分析

- 威胁情报:对接外部威胁情报平台

- 分布式部署:支持大规模集群部署

十、总结

本文详细介绍了从零构建企业级Webshell语义分析检测系统的完整过程。系统采用现代化的技术栈,结合语义分析、规则引擎和机器学习等多种检测手段,能够有效识别各类Webshell威胁。

核心亮点:

- 基于语义分析的检测引擎,抗混淆能力强

- 多语言支持(PHP/ASP/JSP)

- 实时监控与告警机制

- 现代化的Web管理界面

- 可扩展的架构设计

通过本文的学习,读者可以深入理解Webshell检测的核心技术,并能够根据实际需求进行定制开发。